¿Qué es el movimiento cypherpunk y cuál es su relación con Bitcoin?

Author

Social ProfitsCypherpunk es un movimiento de individuos y organizaciones que defiende la privacidad y la seguridad en línea, a través del uso de código informático y la criptografía. Los cypherpunks tienen como objetivo enfrentar el control y la censura de los Estados, corporaciones y autoridades centrales, utilizando tecnología que les permita liberar el poder de la información y asegurar el intercambio de valor entre humanos, corporaciones y autoridades centrales, que utilizan su poder para limitar el flujo de información, el uso de la tecnología y el intercambio de valor. Bajo este pensamiento y con el trabajo de sus activistas, Bitcoin se formó con base en la ideología cypherpunk.

¿Qué significa la palabra cypherpunk?

La palabra cypherpunk proviene de “cypher” y “punk”. El término cypher tiene varios significados y en este contexto alude a los conceptos de criptografía, código y mensaje secreto. El término punk se refiere a la subcultura nacida en los años 70 que promueve una rebelión en contra del orden establecido por gobiernos, sistemas económicos tradicionales y políticas de Estado que utilizan su poder para controlar a los individuos. El término se puede traducir como “criptógrafo rebelde”, acuñada por primera vez por la conocida hacker Jude Milhon, en 1992. Milton trabajaba para la revista Mondo 2000 y en una de las primeras reuniones con el grupo dijo: “Ustedes son un grupo de cypherpunks”. La palabra hacía referencia a cyberpunk, un género de ciencia ficción.

En sus orígenes, los cypherpunks desarrollaron las bases de lo que hoy conocemos como Internet. Pero no fue una tarea fácil, pues se enfrentaban a entidades poderosas, como gobiernos e instituciones militares, y solo contaban con su ingenio y algunas computadoras. Su historia y los logros que alcanzaron con los años son dignos de una película taquillera. Sin embargo, muchos de sus principales miembros han pasado más bien desapercibidos para la opinión pública. Valga decir que en parte porque eligieron mantener sus vidas privadas fuera del foco de los medios y del ojo vigilante del Gran Hermano.

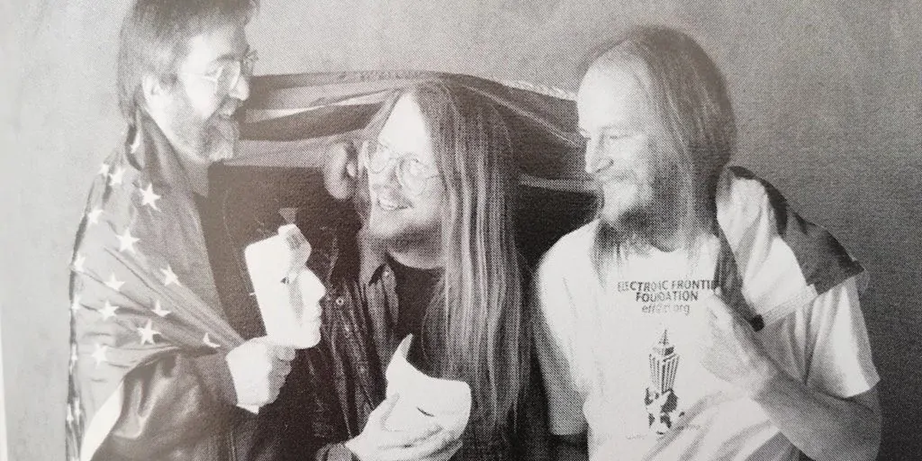

Entre sus primeros activistas se encuentras figuras como David Chaum, quien fue crucial para el desarrollo de la criptografía computacional; Eric Hughes, Timothy C. May y John Gilmore, informáticos fundadores del movimiento cypherpunk; Hal Finney, Wei Dai, Adam Back, Nick Szabo y Satoshi Nakamoto, quienes contribuyeron con el surgimiento de Bitcoin; Tim Berners-Lee, creador de Internet y un defensor de los ideales cypherpunk en todo el mundo; y Julian Assange, fundador de WikiLeaks, entre otros.

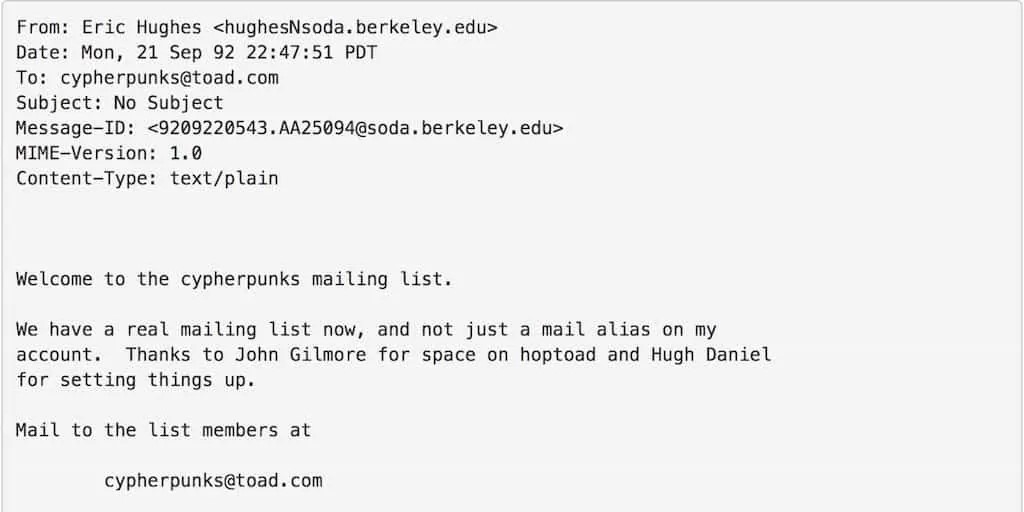

Estas personas se organizaron a través de una lista de correos, creada por Eric Hughes, Tim May y John Gilmore, que reunió a numerosos participantes, quienes a diario discutían y resolvían temas relacionados con la privacidad y la seguridad en Internet. Además, debatían sobre problemas matemáticos e incluso sobre cuestiones filosóficas y políticas que resaltaban el papel de los individuos frente a las instancias de poder. Esta lista de correo era algo así como el cuartel general de los cypherpunks. Muchos de los desarrollos más importantes de la red de redes y del uso de la criptografía en distintos ámbitos surgieron de estas discusiones.

En este cuartel general, se divulgó uno de los documentos fundamentales de esta comunidad, que es el Manifiesto cypherpunk, escrito por uno de los fundadores del movimiento, Eric Hughes. Allí podemos leer sus objetivos:

Nosotros los cypherpunks nos dedicamos a construir sistemas anónimos. Defendemos nuestra privacidad con criptografía, con sistemas de envío anónimo de e-mail, con firmas electrónicas y con dinero electrónico.

Manifiesto cypherpunk

Además, la lista de correos cypherpunk fue uno de los primeros medios en recibir una copia del White Paper de Bitcoin, cuando Satoshi Nakamoto, quien es considerado por muchos como un cypherpunk, sacó a la luz la tecnología que cambiaría el sistema financiero mundial al desligar la creación de valor y el intercambio de dinero del control de gobiernos y entidades económicas centrales.

¿Cómo surgió el movimiento cypherpunk?

El origen del movimiento cypherpunk puede remontarse a la década de los 70, con el surgimiento de Internet. Por aquellos años, Internet era de uso exclusivo y militar, pues esta institución contaba con los recursos económicos y la infraestructura para investigar el uso de una tecnología de comunicación global.

Sin embargo, varios desarrolladores de esa tecnología no eran precisamente militares. Allí surgió el primer enfrentamiento entre el poder y quienes sospechaban que Internet tenía potencial de inclinar convertirse en una herramienta para la libertad individual.

Internet no fue diseñado para ser seguro

El Internet primitivo no poseía el nivel seguridad y privacidad que algunos de sus ideólogos hubiesen deseado, entre ellos su creador Tim Berners-Lee. Y, de hecho, hasta el día de hoy ha sido difícil de alcanzar esos objetivos.

Ante la perspectiva de un mundo interconectado digitalmente, personas dedicadas a la criptografía querían llevar la tecnología de Internet fuera del ámbito estrictamente militar donde nació. Esta preocupación dio pie a los esfuerzos por introducir criptografía, una técnica antigua para esconder información en las comunicaciones, en la arquitectura de esta herramienta que daba sus primeros pasos.

¿Quiénes controlan el uso de la criptografía?

El uso de la criptografía estuvo en manos de gobiernos hasta la década de los 70. Dos acontecimientos marcaron la apertura de esta tecnología para un público más amplio, que incluye a investigadores académicos e independientes: uno fue la creación del estándar de cifrado público (DES) y el otro la creación de la criptografía asimétrica. Sin embargo, desde el comienzo de la era digital han habido numerosos intentos por regular el uso de la criptografía.

Sin embargo, los criptógrafos desde entonces han enfrentado, al menos en Estados Unidos, donde estuvo el núcleo de esta revolución en sus inicios, la estigmatización política de sus actividades y estudios. En la década de los 80, la criptografía fue catalogada como “munición” por las autoridades, cuando los estándares criptográficos llegaron al dominio público y el gobierno de ese país percibió una amenaza en modelos criptográficos que ellos no podían romper. Esta batalla ha persistido durante años hasta la actualidad, con numerosos cambios legislativos.

¿Qué es la criptografía?

La criptografía es una técnica antigua, cuyos precedentes datan del siglo V a.c., cuando los espartanos usaban la escítala para esconder sus comunicaciones y los egipcios los jeroglíficos. Se puede describir como un código secreto que protege información. La palabra viene del griego «cripto» que significa oculto y «grafía» que significa escritura. Básicamente, proporciona un método para que convertir información normal en algo que no se puede entender a simple vista, a menos que tengas la clave para descifrarla. Durante la segunda Guerra Mundial jugó un papel importante en las comunicaciones de los bandos involucrados, por esta razón el perfeccionamiento de estas técnicas en los orígenes de la era digital estuvo, en gran medida, en manos de instituciones militares como la NSA.

Entre las personas que contribuyeron con sus ideas para proporcionar seguridad en la red global que hoy conocemos como Internet se encuentra Ralph Merkel, un científico que realizó diversos aportes en el campo de la criptografía. De hecho, cuando aún era estudiante, ideó sistemas criptográficos que aún se usan en aplicaciones de seguridad en Internet. Merkle fue el creador del primer sistema funcional de criptografía asimétrica (1976) y el concepto de árbol de hash (1979), posteriormente conocido como árbol de Merkel, que forman parte de la arquitectura de Bitcoin y de la minería de la red, y que tienen otros usos entre las tecnologías digitales enfocadas en seguridad. , y que tienen otros usos entre las tecnologías digitales enfocadas en seguridad.

Ralph Merkle no estuvo solo en esta cruzada, puesto que Martin Hellman y Whitfield Diffie, contribuyeron para crear los primeros sistemas criptográficos asimétricos, o de dos claves, disponibles para el público. Por su parte, el gobierno estadounidense desarrolló y publicó DES (Data Encryption Standard), que utiliza criptografía simétrica, o de una clave, y que durante la década posterior fue percibida como una tecnología insuficiente por expertos, y que incluso fue criticada por especialistas que argumentaban sobre la posibilidad de que el estándar fuese diseñado con debilidades intencionalmente para permitir el espionaje de Estados Unidos en redes digitales.

¿Qué es criptografía asimétrica?

La criptografía asimétrica, también conocida como criptografía de clave pública o criptografía de dos claves, es un sistema criptográfico que se caracteriza por utilizar dos claves matemáticas relacionadas, pero distintas, para cifrar y descifrar información: la clave puede ser compartida públicamente con cualquier persona. Se utiliza para cifrar mensajes o datos que se envían a un destinatario específico. La clave privada se utiliza para descifrar mensajes o datos que han sido cifrados con la clave pública correspondiente.

Desde entonces, la criptografía comenzaría a cambiar el mundo y el rol del grupo que, en los años siguientes sería conocido como cypherpunk, empezaría a tener un gran peso en el desarrollo de tecnologías enfocadas en la seguridad y la privacidad de los individuos.

¿Qué es la criptografía simétrica?

La criptografía simétrica es un método de cifrado que utiliza una misma clave para cifrar y descifrar mensajes entre dos partes que se comunican. La clave, también llamada «clave secreta», puede ser una palabra, un número o una cadena de letras.

Los cypherpunks comienzan a aparecer en la década de los 80 a través de publicaciones académicas y debates públicos sobre las implicaciones de las tecnologías de Internet. Pero sus proyectos no tendrían el alcance que tienen hoy en día hasta una década después, debido a que muchas de las herramientas que idearon se enfrentaban con los principales obstáculos de Internet por aquellos años, relacionados principalmente con la baja potencia computacional y la complejidad de los sistemas criptográficos de entonces, que hacían difícil su implementación y desarrollo.

Sin embargo, con la aparición del estándar TCP/IP (un protocolo de enlace de datos que permite a las computadoras y otros dispositivos enviar y recibir información a través de Internet) ya se perfilaba el rostro que tendría esta red en los años posteriores: un sistema global que permite intercambiar cualquier tipo de información de manera rápida y eficiente, pero que también ha servido para que las instancias de poder controlen y vigilen a las poblaciones.

Ante esta perspectiva de desarrollo que ofrecía Internet, investigadores destacados como David Chaum, junto con los profesores Shafi Goldwasser y Silvio Micali, comenzaron a trabajar en resolver los problemas que la red enfrentaría en el futuro en materia de seguridad y privacidad.

La figura de David Chaum destacó en aquellos años por su productividad y por su espíritu antisistema. Reconocía que, en el futuro, los gobiernos y las personas tendrían la necesidad de librar batallas por lo derechos y los espacios de internet. De esta manera, Chaum creó sistemas criptográficos especializados en la seguridad, como las firmas ciegas, firmas grupales, credenciales criptográficas y el primer desarrollo de dinero digital criptográficamente seguro: ecash.

Esta actividad temprana de David Chaum lo convierte, para muchos, en la primera persona que por definición puede denominarse como un cypherpunk.

Primeros logros del movimiento cypherpunk

Durante los primeros días de Internet, la criptografía fue catalogada como “munición” con fines de exportación, por lo que su acceso al público no estaba permitido. Los casos Karn vs EE.UU. y Berstein y Junger contribuyeron a que los intentos de regular la criptografía bajo la Ley de armas en EE. UU. no tuviese éxito. Además, los cypherpunks ayudaron a exponer la vulnerabilidad del chip Clipper de la NSA.

Surge la lista de correos cypherpunk

Si fuesen superhéroes, la lista de correos cypherpunk sería algo así como la base secreta (aunque no tan secreta) de estas personas. A inicios de la década de los 90, las listas de correos se utilizaron como espacios para organizarse y discutir sobre distintos temas. Internet se parecía un poco más a lo que hoy en día conocemos, aunque su capacidad y tamaño eran muy inferiores.

De estas listas, la lista de correos cypherpunk, creada en 1992 por John Gilmore, Eric Huges y Tim May, adquirió un valor sorprendente, porque hasta 1993 se reunieron ahí más de 700 personas, según Eric Hughes, quien administraba la lista en sus comienzos, y quien estimó que ahí se reunieron más de 2.000 personas hasta 1997.

La lista de correos de los cypherpunks fue entonces un punto de encuentro.

Muchas de las personas que hicieron vida en esta lista tendrían un destacado papel en distintos ámbitos del desarrollo de herramientas de Internet. Entre las figuras que ahí hicieron vida, se encuentran David Chaum, Timothy C. May, John Gilmor, Jude Milhon y Eric Hughes, precursores del movimiento; Adam Back, Nick Szabo, Satoshi Nakamoto y Hal Finney, quieren sentaron las bases de Bitcoin; Tim Berners-Lee, quien es conocido como el padre de la World Wide Web y sigue siendo un activista alrededor del mundo por la libertad y los derechos de Internet.

Distintos proyectos surgieron en el seno de la lista de correos cypherpunk. Entre los más importantes se encuentran la Electronic Frontier Foundation (EFF), de Open Privacy y Bitcoin.

Además, la lista cypherpunk fue el lugar de nacimiento de El manifiesto criptoanarquista y El Cyphernomicon, además de tecnologías como HashCash, de Adam Back, que fue un precedente para la creación de Bitcoin, que también tuvo su lugar entre las discusiones del grupo.

¿Cuál es la relación entre el movimiento cypherpunk y Bitcoin?

La lista de correos cypherpunk jugó un papel importante en el desarrollo técnico de Bitcoin. De hecho, Satoshi Nakmoto compartió el White Paper de Bitcoin en esta lista a finales de 2009, desde donde surgieron algunas iniciativas para mejorar la tecnología de esta novedosa forma de dinero electrónico y la implementación de la minería de Bitcoin, un sistema que permite procesar transacciones y registrar bloques de información en un archivo distribuido.

Una de las personas de esta lista de correos que descargó y utilizó el software de Bitcoin en sus primeros días fue Dustin Trammel, un científico enfocado en seguridad informática, quien confiesa que hasta la aparición del White Paper de Bitcoin desconocía el uso de otras versiones de dinero digital, como E-Cash, y que solo había tenido experiencia con liberty dollar, una moneda física respaldada por metales.

No hablé con Satoshi antes de que publicaran el libro blanco de Bitcoin. La primera versión que pude revisar y ejecutar fue el lanzamiento público inicial a la lista de correo unos meses después. Sí, utilicé la primera versión pública y cada versión posterior.

Dustin Trammel, cypherpunk e investigador de seguridad informática.

La lista de correos de los cypherpunks proporcionó una de las primeras fuentes de retroalimentación para el desarrollo de esta tecnología, puesto que varias personas se interesaron en el incipiente proyecto y compartieron observaciones sobre errores y correcciones del código de Bitcoin, que se implementarían en versiones posteriores del software, que hoy se conoce como Bitcoin Core.

Entre ellos destacada Hal Finney, señalado como una de las personas que podrían estar detrás del pseudónimo Satoshi Nakamoto y que hasta donde sabemos fue la primera persona, después de Nakamoto en correr un cliente de Bitcoin.

Satoshi Nakamoto no solo buscaba resolver un sistema técnico sobre cómo implementar de manera segura el dinero electrónico en Internet, sino un problema social y político. Para lograr esto se nutrió de la ideología cypherpunk y del libertarismo.

Es así como varios de los principios de los cypherpunks se ven representados en la conformación de Bitcoin. Una de las fuentes de estos principios es el manifiesto cypherpunk, escrito por Eric Hughes, donde se expresan valores y motivos que guían a esta comunidad. El principal se concentra en la frase inicial del manifiesto: “La privacidad es necesaria para una sociedad abierta en la era electrónica”.

Para alcanzar esto, se necesitan sistemas anónimos para efectuar intercambios de información personal y transacciones privadas. Bitcoin proporciona la capacidad de efectuar intercambios monetarios anónimos, siempre que se efectúen de persona a persona, sin intermediarios como exchanges u otro ente centralizado que exija que las personas compartan información personal.

Así pues, la privacidad en una sociedad abierta requiere sistemas anónimos para efectuar transacciones. Hasta ahora, los billetes y las monedas han sido el mecanismo principal para asegurar la privacidad. Un sistema para transacciones anónimas no es un sistema para transacciones secretas. Un sistema anónimo ofrece la capacidad a los individuos para revelar su identidad sólo cuando lo deseen; esta es la esencia de la privacidad.

Manifiesto cypherpunk

Otro de los principios fundamentales que surge del seno de la comunidad cypherpunk, y que está inscrito en el texto de su manifiesto, se relaciona con la premisa de escribir código para defender la privacidad y seguridad en Internet.

Así mismo, la privacidad en una sociedad abierta requiere la criptografía. Si yo digo algo, quiero que lo oigan sólo aquellos a los que iba dirigido lo que decía. Si el contenido de mi discurso está al alcance de todo el mundo, no tengo privacidad. Encriptar es indicar que se desea la privacidad y encriptar con sistemas criptográficos «débiles » es indicar que no se tiene un gran interés en la privacidad. Además, revelar la propia identidad de forma que no haya dudas cuando lo estándar es el anonimato requiere del sistema de firmas criptográficas.

Manifiesto cypherpunk

Aquí es donde entra Bitcoin en la ecuación. Bitcoin es un sistema de intercambio de dinero electrónico, de persona a persona, creado y desarrollado por personas que defienden la libre circulación de la información. Por eso, no es una tecnología patentada, su uso es de código abierto. Esto significa que cualquiera puede usarla y cualquiera puede contribuir en su mejoramiento, como ha ocurrido durante más de una década de desarrollo.

Esta idea es fundamental, porque pone en jaque los métodos de control de corporaciones y Estados que limitan el uso de la información y del dinero. Al escribir un código de libre uso, al poner en manos de las personas tecnologías como Bitcoin o como los correos electrónicos encriptados, la comunidad cypherpunk le resta poder a quienes utilizan la tecnología para el control de los individuos y las sociedades.

No podemos esperar que los gobiernos, las corporaciones y otras grandes organizaciones sin cara nos garanticen la privacidad sin sacar beneficios de ello. A ellos les resulta beneficioso hablar de nosotros, y podemos esperar que lo harán. Intentar evitar sus discursos es luchar contra la esencia de la información. La información no sólo quiere ser libre, anhela ser libre. La información se expande hasta ocupar todo el espacio disponible. La información es el primo más joven y más fuerte del Rumor.

Manifiesto cypherpunk

¿Cuáles son los principios del movimiento cypherpunk?

Según un antiguo proverbio, “nada proviene de la nada” (ex nihilo nihil fit). Para los cypherpunks, las circunstancias en que surgió y se alimentó la tecnología de Internet no proveían las condiciones necesarias para impedir que quienes usan le poder para sus propios fines obtuvieran más control sobre las personas y las sociedades, a través de una herramienta tan poderosa como la red de redes.

Por ello, los cypherpunks creen en la importancia de proteger el derecho a la privacidad a través del uso de la tecnología. Por ejemplo, a través de correos encriptados, donde solo los involucrados posean las claves para descifrar los mensajes, o a través de sistemas de intercambio de valor como Bitcoin, donde quienes poseen las llaves o claves son las únicos que pueden tener acceso a los fondos.

Los cypherpunks se enfrentan a los intereses de los gobiernos que cada día ejercen su poder para limitar y vigilar la acción de los individuos. Así es como en las últimas dos décadas instituciones estatales y corporaciones han utilizado la información transmitida en Internet para sus fines. Un ejemplo de esto es el conocido caso donde la consultora Cambridge Analytica recopiló datos de millones de personas que utilizaban Facebook, sin su consentimiento, para utilizarlos con fines políticos.

Privacidad

La privacidad se refiere a la protección y control de los datos personales frente a quienes no deberían acceder a ellos, y a la capacidad de los individuos de determinar quién puede acceder a su información personal.

Una forma de sortear el control que tienen las corporaciones y Estados sobre la información, está en la capacidad de escribir código para softwares y aplicaciones de libre uso. En otras palabras, se trata de proporcionar herramientas que no estén en control exclusivo de entidades que usan la información con fines cuestionables. La idea de escribir código para softwares que estén al alcance de cualquier persona es fundamental para las aspiraciones de los cypherpunk, porque así desarrollan herramientas para que la información personal se preserve de un uso no consentido.

A través de estas herramientas los cypherpunks buscan crear sistemas de intercambio de información seguros, que eviten que los datos personales fluyan hacia los gobiernos y entidades corporativas que en la actualidad comercian con ellos. La seguridad implica que las conexiones en Internet deben poseer características a prueba de vigilancia y lectura.

Es decir, cualquier intercambio de valor o de datos debe evitar a toda costa ser detectado e interpretado por actores que no posean permisos para dichas actividades. Para esto, la carta esencial de los cypherpunks en la criptografía.

La descentralización juega un papel importante en la ideología de cypherpunks. Pues, estos creen que los sistemas deben diseñarse para ser resistentes a la censura y el control de Estados o entes centralizados. Además, consideran que el poder debe distribuirse entre individuos y comunidades y no concentrarse en manos de Estados o entidades corporativas.

En otras palabras, los cypherpunks se centran principalmente en el uso de la tecnología para proteger la privacidad y la libertad individual. Además, tienen una gama más amplia de intereses, que incluyen la economía, la política y la justicia social.

Cypherpunk no es cyberpunk

Aunque el término cypherpunk deriva de cyberpunk, no deben confundirse. El cyberpunk es un subgénero de la ciencia ficción que surgió en la década de 1980 y combina la cibernética con el punk. El cyberpunk se caracteriza por reflejar visiones distópicas del futuro, donde la tecnología avanzada se combina con un bajo nivel de vida. Este subgénero profundiza en la visión pesimista de la tecnología y critica la sociedad industrializada y tecnológica.

¿Cuáles son los principales logros del movimiento cypherpunk?

El mundo, tal y como lo conocemos, no sería el mismo sin Internet. Del trabajo de esta comunidad, surgieron herramientas que han tenido un impacto importante en el uso cotidiano de Internet y en la forma en que preservamos nuestra privacidad y seguridad. Estos son algunos de los avances técnicos que nacieron de la mente de los cypherpunks.

Internet

Los cypherpunks jugaron un papel destacado en la conformación de lo que hoy conocemos como Internet. De hecho, Tim Berners-Lee, el creador de la World Wide Web y la primera persona en establecer conexiones a través del protocolo HTTP, es un reconocido cypherpunk. Berners-Lee ha promovido toda su vida la idea del uso de software abierto, la independencia de los gobiernos y la lucha por derechos como la neutralidad de la red, la privacidad y la apertura de la Internet.

Cifrado SSL para servidores web

En los albores de la era digital, las conexiones a los servidores eran como libros abiertos, que cualquiera podía leer. Esta falta de protección comprometía la seguridad y privacidad de las personas. Ante esta amenaza, el visionario cypherpunk Ben Laurie creó Apache-SSL en 1998, una herramienta que cifraba las comunicaciones y blindaba la información en Internet. En la actualidad sirve para las comunicaciones de sitios web, correos electrónicos, mensajería instantánea, redes de Wi-Fi y VPN.

Acceso remoto seguro

En el vasto universo digital, una necesidad constante ha sido la de acceder a recursos remotos desde cualquier rincón del planeta. Si bien protocolos como FTP y Telnet respondieron a esta demanda en los comienzos de Internet, su vulnerabilidad dejaba mucho que desear. Fue entonces cuando Tatu Ylönen, un informático irlandés y reconocido cypherpunk, irrumpió en escena con su creación: el protocolo SSH. Este protocolo, dotado de un blindaje difícil de romper, se convirtió en el rey de las conexiones remotas, un reinado que perdura hasta nuestros días gracias a su inquebrantable seguridad.

Organismos de defensa de derechos

Mitch Kapor, John Gilmore y John Perry Barlow dieron origen a la Electronic Frontier Foundation (EFF), una organización que se erigió como baluarte en la defensa de los derechos digitales, marcando un hito en la historia.

Por su parte, Richard Stallman fundó la Free Software Foundation (FSF). Esta organización abanderó la lucha por la libertad del código fuente, promoviendo su libre acceso y modificación por parte de cualquier persona. Un movimiento que dio vida a proyectos emblemáticos como GNU/Linux y el mismísimo Android de Google.

Bitcoin

En 2009, una persona (o grupo de personas) bajo el pseudónimo Satoshi Nakamoto creó Bitcoin. Esta tecnología, que se define como un sistema de efectivo electrónico que se intercambia de persona a persona es la revolución tecnológica más importante desde la creación del dinero y de la banca tal como lo conocemos.

¿Qué tecnologías utilizan los cypherpunks?

La criptografía utiliza una amplia gama de herramientas para lograr sus objetivos de seguridad de la información. Estas herramientas se pueden clasificar en dos categorías principales:

Algoritmos criptográficos:

Cifrado: los algoritmos de cifrado transforman datos legibles (texto plano) en un formato ininteligible (texto cifrado) para protegerlos de accesos no autorizados. Ejemplos: AES, DES, RSA.

Funciones hash: las funciones hash generan una huella digital única e irreversible a partir de un conjunto de datos, permitiendo verificar la integridad y autenticidad de la información. Ejemplos: SHA-256, MD5.

Firmas digitales: las firmas digitales permiten verificar la autenticidad del origen de un mensaje y garantizar que no ha sido alterado. Se basan en la combinación de criptografía asimétrica y funciones hash.

Generación de claves: los algoritmos de generación de claves crean pares de claves criptográficas, una pública y una privada. La clave pública se puede compartir de forma segura, mientras que la clave privada se mantiene en secreto. La clave pública se utiliza para cifrar datos que solo pueden ser descifrados con la clave privada correspondiente.

Herramientas de software y hardware:

Bibliotecas criptográficas: las bibliotecas criptográficas proporcionan implementaciones de algoritmos criptográficos y funciones relacionadas en lenguajes de programación específicos, facilitando su uso en aplicaciones. Ejemplos: OpenSSL, libsodium.

Módulos de seguridad de hardware: los módulos de seguridad de hardware (HSM) son dispositivos especializados que realizan operaciones criptográficas de forma segura, ofreciendo un mayor nivel de protección frente a ataques.

Software de gestión de claves: el software de gestión de claves facilita la generación, almacenamiento, distribución y destrucción de claves criptográficas de forma segura.

Uso de las herramientas criptográficas:

Navegación web segura: HTTPS utiliza criptografía para proteger la confidencialidad e integridad de las comunicaciones entre un navegador web y un servidor web. Sin embargo, redes como Tor y I2P se consideran más seguras. También existen navegadores privados que no guardan información como DuckDuckGo.

Correo electrónico seguro: Los programas de correo electrónico pueden utilizar criptografía para cifrar los mensajes y las firmas digitales para verificar la autenticidad del remitente.

Protección de datos en reposo: Los discos duros y otros dispositivos de almacenamiento pueden cifrarse para proteger los datos confidenciales en caso de robo o pérdida del dispositivo.

Autenticación segura: Los sistemas de autenticación pueden utilizar criptografía para verificar la identidad de los usuarios.

Dinero electrónico privado: a partir del nacimiento de Bitcoin, un sistema que ofrece cierto nivel de anonimato, surgieron otros proyectos de dinero digital enfocados en la privacidad. Los principales y de mayor trayectoria son Zcash y Monero.

¿Quiénes forman parte del movimiento cypherpunk y cuáles son sus logros?

- Erick Hughes: es uno de los cofundadores del movimiento cypherpunk y escribió su manifiesto. También, junto con Hal Finney y Johan Helsingius, desarrolló el primer remailer anónimo de Internet en 1992. Colaboró en el desarrollo de Apache-SSL, que cifra la información entre un navegador y un servidor.

- Tim May: Es uno de los cofundadores del movimiento y escritor del manifiesto criptoanarquista. Su trabajo en Intel es reconocido hoy en día como una pieza clave en el desarrollo de la criptografía y la seguridad de los sistemas informáticos.

- John Gilmore: es otro de los fundadores del movimiento cypherpunk. En 1990, Gilmore también co-fundó la Electronic Frontier Foundation (EFF), una organización sin fines de lucro que defiende los derechos civiles en el mundo digital, la lista de correos cypherpunk y Cygnus Solution. Contribuyó con el proyecto GNU y también es coautor del protocolo Bootstrap, que más tarde evolucionó a DHCP, que es la forma en que las redes asignan las direcciones IP.

- Satoshi Nakamoto: es conocido por ser el creador de Bitcoin. Sin embargo, poco se sabe de su identidad real o si se trata de varias personas, puesto que Saotoshi Nakamoto es un pseudónimo.

- Adam Back: es un criptógrafo británico. En 1997, Back desarrolló Hashcash, un sistema de prueba de trabajo (PoW) diseñado para combatir el spam y los ataques de denegación de servicio (DoS) en Internet. La prueba de trabajo es una pieza fundamental de Bitcoin.

- Nicholas Szabo: Szabo es un prolífico escritor y pensador en temas relacionados con la criptografía, economía digital, teoría de redes y la filosofía de la tecnología. En 1997, Szabo introdujo el concepto de contratos inteligentes. Un año después mostró Bitgold, un sistema de dinero digital descentralizado basado en la criptografía, que precedió a Bitcoin.

- Julian Assange: es el fundador de una organización llamada WikiLeaks, que es famosa por publicar documentos clasificados por gobiernos de todo el mundo. Assange se unió a la lista de correo electrónico Cypherpunks en 1995.

- Bram Cohen: es un programador e ingeniero informático estadounidense, reconocido como el creador del protocolo BitTorrent (2001) y el software homónimo para la transferencia descentralizada de archivos.

- Jacob Appelbaum: es un reconocido científico informático, defensor de la privacidad y activista por la libertad digital. Es uno de los cofundadores del proyecto Tor, una red descentralizada y de código abierto que permite a los usuarios navegar por Internet de forma anónima y segura.

- Philip Zimmermann: es un célebre criptográfo, científico informático y activista por la privacidad. Es reconocido por la creación de Pretty Good Privacy (PGP), un software de encriptación de correo electrónico de gran impacto que ha empoderado a millones de personas para proteger sus comunicaciones digitales.

- Zooko Wilcox-O’Hearn: es un especialista en seguridad informática estadounidense, autoproclamado cypherpunk y ex CEO de Electric Coin Company (ECC), una empresa con fines de lucro que lidera el desarrollo de Zcash. Es conocido por sus contribuciones en el campo de la criptografía y la privacidad, particularmente en el desarrollo de criptomonedas anónimas.

- Fiatjaf: es un desarrollador de software, cuyo nombre real se desconoce, conocido por ser el creador de protocolo Nostr, que permite crear redes sociales descentralizadas y resistentes a la censura.